El Ejército de Chile está construyendo su propio modelo de inteligencia artificial. No uno comprado, no uno alquilado en la nube: uno que corre en sus propios servidores, con sus propios datos, y donde nada sale a internet. En un momento donde hasta el Pentágono debate si depender de Anthropic u OpenAI, Chile está eligiendo otro camino.

El proyecto se llama “Ciberdefensa I”, tiene un horizonte de cuatro años, y arrancó en enero de 2026. La pieza central: un modelo de lenguaje grande (LLM) propio basado en arquitecturas de código abierto — la misma base que usan ChatGPT, Claude o Llama, pero con una capa conversacional y de personalización desarrollada internamente.

¿Qué hace exactamente este LLM militar?

“Usamos el cerebro — los LLM — que liberan las compañías y desarrollamos nuestra propia capa conversacional”, explicó al Diario Financiero el Teniente Coronel Maximiliano Espinoza, jefe del CSIRT del Ejército. “Al correr local, tenemos el control absoluto de las bases de datos, los prompts y las conversaciones. No van a la nube externa — son propiedad 100% del Ejército.”

El modelo está en fase de prueba y puede:

- Clasificar documentos clasificados sin que la información salga de la red militar

- Apoyar la toma de decisiones con análisis de grandes volúmenes de datos

- Procesar inteligencia manteniendo control total sobre prompts y respuestas

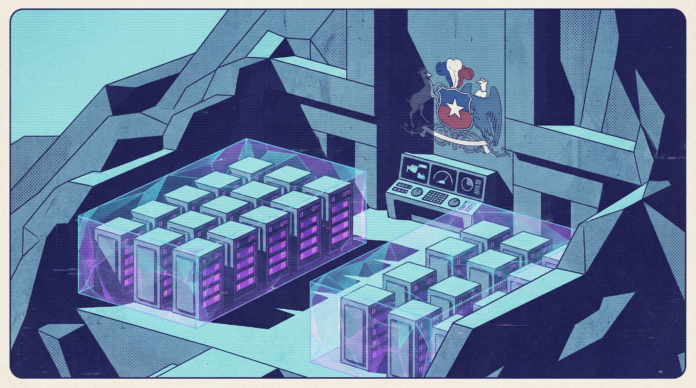

Para darle capacidad real, Ciberdefensa I incluye la compra de un data center propio con GPUs para procesamiento de IA. El despliegue institucional está previsto entre el segundo semestre de 2026 y principios de 2027.

No es solo IA: es un blindaje completo

El LLM es la parte más llamativa, pero el proyecto va mucho más allá. El Ejército lleva más de una década estandarizando sus centros de operaciones de red (NOC) y seguridad (SOC) bajo normas internacionales, y ahora está sumando capas serias:

- Endpoints con IA autónoma: agentes de protección que aprenden el comportamiento normal de cada equipo y bloquean anomalías en tiempo real, sin intervención humana

- Red propia nacional: Intranet militar complementada con enlaces de microondas punto a punto y comunicación satelital para zonas remotas

- SD-WAN inteligente: la red selecciona automáticamente la ruta más eficiente según latencia y disponibilidad

- Zero Trust (ZTNA): verificación continua de identidad de usuarios y dispositivos — nadie entra “porque ya estaba dentro”

Cifrado postcuántico: preparándose para una amenaza que aún no existe

Quizás lo más sorprendente es que el Ejército ya incorpora cifrado postcuántico en sus enlaces troncales entre data centers. ¿Qué significa eso? Que están usando algoritmos diseñados para resistir ataques de computadoras cuánticas que todavía no existen a escala práctica — pero que podrían romper el cifrado actual cuando lleguen.

“Contamos con una capa de máxima seguridad entre los centros de datos y otra robusta para las unidades operativas”, detalló Espinoza. Las unidades desplegadas en terreno usan túneles seguros con cifrado avanzado para mantener la integridad de sus comunicaciones.

El contexto: Chile como Operador de Importancia Vital

El Ejército fue designado como uno de los 158 Operadores de Importancia Vital (OIV) por la Agencia Nacional de Ciberseguridad (ANCI), bajo la Ley Marco de Ciberseguridad (Ley 21.663). Esto no es opcional: implica reportar incidentes en un máximo de 3 horas, entregar informes detallados en 72 horas y mantener planes de respuesta activos.

En febrero de 2026 se publicó además el Reglamento de Ciberseguridad de la Defensa Nacional en el Diario Oficial, formalizando estas obligaciones para todas las ramas de las Fuerzas Armadas.

Por qué importa

Mientras en Estados Unidos el debate gira alrededor de si las big tech deberían trabajar con el Pentágono — con renuncias de ejecutivos y polémicas sobre licencias irrevocables —, Chile está apostando por soberanía tecnológica real. No es comprar acceso a Claude o GPT y esperar que la empresa no cambie las reglas del juego: es tener tu propio modelo, en tu propio hardware, con tus propios datos.

La decisión de usar modelos open source como base y desarrollar internamente la capa de personalización es técnicamente sólida — es exactamente lo que hacen las empresas más avanzadas en ciberseguridad corporativa en LATAM. Que un ejército latinoamericano lo haga con recursos propios, sin depender de proveedores cloud extranjeros, es un paso concreto que vale la pena observar.

El riesgo, como siempre, está en la ejecución: mantener un LLM local actualizado, seguro y útil requiere talento especializado constante. Pero la dirección es la correcta.