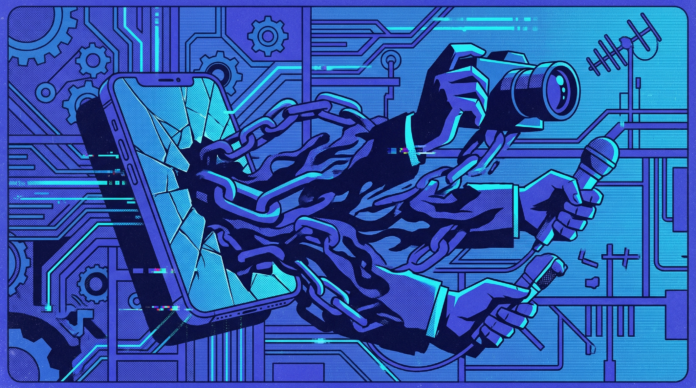

Hay un momento en la historia de la ciberseguridad cuando una amenaza cambia de categoría. No porque la técnica sea nueva, sino porque el acceso a ella se democratiza de forma irreversible. Eso es exactamente lo que acaba de pasar con los iPhones.

El 18 de marzo de 2026, investigadores de Google, iVerify y Lookout revelaron de forma conjunta la existencia de DarkSword: un kit de explotación capaz de comprometer iPhones corriendo iOS 18 con solo visitar un sitio web infectado. No hace falta instalar nada. No hace falta hacer clic en un enlace sospechoso. Basta con cargar la página.

¿Qué son DarkSword y Coruna exactamente?

DarkSword es una herramienta de ataque tipo “watering hole”: se incrusta en sitios web legítimos —en este caso, medios de noticias ucranianos y una agencia gubernamental— y compromete automáticamente los dispositivos que los visitan. Según Google, el kit ha estado activo desde noviembre de 2025 y fue utilizado por un grupo de espionaje patrocinado por el estado ruso.

IA para el Resto de Nosotros

La nueva versión de mi curso estrella para aprender a usar la IA de forma práctica, simple y útil en tu día a día. Comienza el 24 de marzo.

→ Inscríbete hoy 🚀Dos semanas antes de su divulgación, el mismo grupo fue vinculado a Coruna, otro toolkit aún más sofisticado que cubre un rango más amplio: vulnerabilidades desde iOS 13 hasta 17.2.1 (23 fallas diferentes). Coruna tiene un origen distinto: fue desarrollado por L3Harris, contratista de defensa estadounidense especializado en ciberespionaje, y originalmente estaba destinado a gobiernos del bloque Five Eyes.

DarkSword parece obra de desarrolladores diferentes, pero terminó en manos del mismo actor. Además de Ucrania, fue detectado en ataques contra objetivos en Arabia Saudita, Turquía y Malasia.

¿Qué cambió ahora?

Lo importante acá no es que existan exploits para iPhone. Siempre han existido. Pegasus, por ejemplo, lleva años comprometiendo dispositivos de periodistas y activistas. La diferencia es otra: estas herramientas ya no se despliegan con precisión quirúrgica contra un objetivo específico. Se están usando para hackear por miles, de forma indiscriminada, en sitios que cualquier persona podría visitar.

Rocky Cole, cofundador de iVerify, lo resume con claridad: “Un número enorme de usuarios de iOS podría tener todos sus datos personales robados simplemente por visitar un sitio popular. Cientos de millones de personas que todavía usan dispositivos Apple más antiguos o versiones de sistema operativo desactualizadas siguen siendo vulnerables.”

DarkSword afecta iPhones con iOS 18. Según los propios datos de Apple de febrero de 2026, aproximadamente el 25% de los iPhones activos todavía corría esa versión. iOS 26 —la versión actual— no es vulnerable.

Ambos toolkits tienen capacidad para robar criptomonedas, contraseñas, contactos y datos privados. En algunos casos también incluyen funciones de vigilancia a largo plazo.

El mercado gris de los exploits: cómo llegamos aquí

El patrón es predecible, aunque sigue siendo inquietante cada vez que se repite. Herramientas desarrolladas para inteligencia estatal —o compradas por actores estatales— eventualmente se filtran o se redistribuyen. Cuando eso pasa, aparecen en el mercado gris: grupos criminales, actores intermedios, operaciones de espionaje con menos recursos pero igual de peligrosas.

Coruna fue diseñada para Five Eyes. DarkSword fue creado por otro actor. Los dos terminaron en manos del mismo grupo ruso de espionaje y, desde ahí, en campañas criminales que no distinguen entre un disidente político y un usuario promedio que abrió el diario local en su iPhone.

Para founders tech y equipos de producto, esto tiene una implicación concreta: la cadena de oferta de exploits se amplió. La seguridad de apps iOS ya no puede asumir que los ataques sofisticados están reservados para “targets de alto valor”. El argumento de “somos demasiado pequeños para ser atacados” era débil antes. Ahora directamente no aplica.

Por qué importa

El riesgo no es solo individual. Las cuentas empresariales, los tokens de autenticación, los accesos a servicios de trabajo y las claves de criptomonedas viven en los mismos iPhones que están siendo comprometidos. Si un empleado visita un sitio infectado desde su celular —aunque sea el diario de noticias que lee cada mañana— los datos corporativos pueden quedar expuestos.

En LATAM, donde el trabajo remoto y el uso de dispositivos personales para tareas laborales está normalizado, esto no es una amenaza abstracta. Las campañas de fraude digital en la región ya operan con herramientas de nivel avanzado y la infraestructura para escalarlas existe.

Las medidas de mitigación son directas: actualizar a iOS 26, activar el Modo Aislamiento de Apple en cuentas y dispositivos de alto riesgo, y revisar protocolos de acceso para empleados que usan dispositivos personales. No es suficiente parchear cuando sale un CVE —hay que asumir que el siguiente exploit ya existe antes de que sea público.

El modelo de seguridad que asume que los exploits avanzados solo afectan a objetivos específicos de alto valor ya no refleja la realidad. DarkSword y Coruna son la evidencia de que ese umbral cayó.